Stara wersja silnika przeglądarki Xiaomi pozwalała na przejmowanie telefonu

Błędy w zakresie bezpieczeństwa zdarzały się, zdarzają i nadal będą się zdarzać. Jeden z nich popełniło Xiaomi, a dotyczy on nieaktualizowanego na bieżąco silnika Chromium w ramach przeglądarki Mi Browser Pro. Pozwalało to na przejęcie kontroli nad telefonem nawet wtedy, gdy korzystaliśmy tylko z innej przeglądarki (np. Chrome).

Na tę informację zwrócił uwagę portal Sekurak. Dwa miesiące temu Google upubliczniło w ramach projektu Chromium informację o problemie zgłoszonym Xiaomi oraz Samsungowi w sierpniu zeszłego roku (tłumaczenie za Sekurakiem):

Mamy powody, by sądzić, że komercyjny dostawca systemów inwigilujących atakuje użytkowników Samsunga i Xiaomi, przekierowując ruch z Chrome do preinstalowanych przeglądarek, a następnie wykorzystuje exploity n-day w Chrome. Xiaomi i Samsung używają starych wersji Chromium w swoich preinstalowanych przeglądarkach. Przeglądarka Mi działa obecnie na Chromium 79 z grudnia 2019 r. Przeglądarka Samsung działa obecnie na Chromium 87 ze stycznia 2021 r. Dotyczy to wszystkich użytkowników Xiaomi i Samsunga, nawet tych, którzy używają tylko Chrome na telefonach.

Ta krótka informacja dostarcza nam kilku danych:

- Atakujący wykorzystywali podatności typu n-day. Są to takie błędy, które znane już są od wielu dni, a przez to ich wartość pieniężna jest mniejsza (w odróżnieniu od często podawanych w różnych mediach exploitów 0-day, czyli podatności nieznanych nikomu poza samym „odkrywcą”, a przez to bardzo drogich).

- Ponadto w jakiś sposób osoby wykorzystujące błąd przekierowywały użytkowników z przeglądarki Chrome do „podatnych” aplikacji i dopiero tam podejmowali działania mające na celu przejęcie telefonu. Możliwe jest więc to, że nawet przy zaktualizowanej przeglądarce Chrome użytkownicy byli podatni na atak – tylko posiadanie przeglądarki Xiaomi bądź Samsunga` było konieczne, aby stworzyć komfortową sytuację dla „napastnika”.

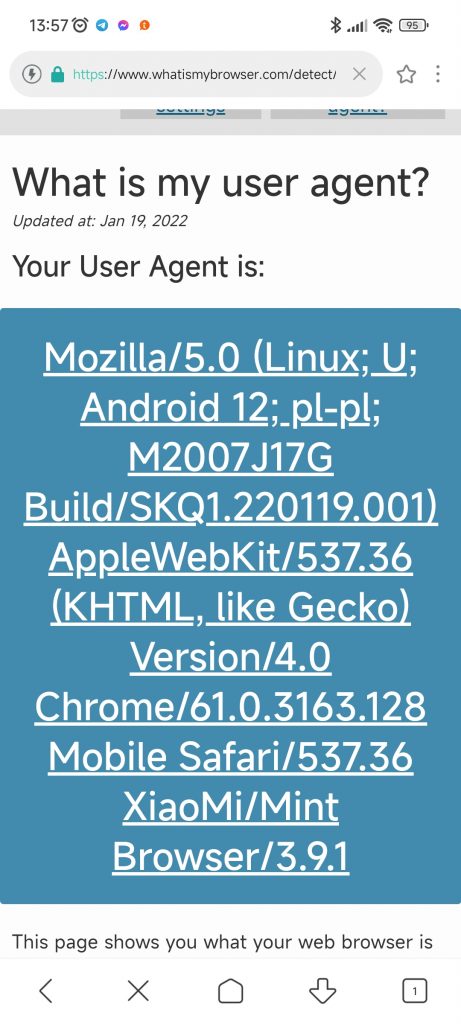

Według informacji Google’a zarówno Xiaomi, jak i Samsung załatały problem w swoich aktualizacjach. Czy jednak na pewno? Wczoraj wieczorem przejrzałem, z ciekawości, wersje Chromium wykorzystywane w trzech przeglądarkach powiązanych z Xiaomi: Mi Browser Pro, Mint Browser oraz przeglądarce wbudowanej w chińską wersję MIUI (niedostępną na ROM-ie Global) w ich najnowszych wersjach. Podobnej analizy może dokonać każdy; wystarczy sprawdzić w tych przeglądarkach swój User-Agent (bądź przeanalizować ich kod).

- Mi Browser Pro (wersja 12.24.1-gn) oraz przeglądarka w wersji chińskiej (16.0.14) wykorzystują nowszą wersję niż ta podana przez Google – 89.0.4389.116, lecz wciąż nie jest to wersja najnowsza, bowiem pochodzi ona z 30 marca 2021 roku,

- Mint Browser (wersja 3.9.1) wykorzystuje wersję… 61.0.3163.128, wydaną 19 października 2017 roku (!!!). To o wiele starsza wersja Chromium niż ta wspomniana przez Google (79).

Podatność CVE-2021-30563, czyli jeden z dwóch bugów, do których odnosi się Google, została załatana w wersji 91 przeglądarki Chrome. Skoro Xiaomi nadal używa w swoich produktach wersji 89 lub starszej, to istnieje spore prawdopodobieństwo, że nadal może ona (jak i wiele innych) być wykorzystywana przez atakujących w różnych niecnych celach (nawet pomimo tego, że Xiaomi zadeklarowało naprawienie tego problemu…).

Niektórzy użytkownicy nadal mogą być podatni na omawiany tutaj oraz w artykule Sekuraka atak, bo Xiaomi zaktualizowało co prawda swoje przeglądarki, lecz nie wszystkie (Google zresztą wspomina tutaj wyłącznie o przeglądarkach wbudowanych w oprogramowanie; Mint Browser, przynajmniej według mojej pamięci, nigdy nie był wbudowany w MIUI). Google zasugerowało też aktualizowanie na bieżąco silnika Chromium używanego w przeglądarkach; gołym okiem widać, że Xiaomi do tego zalecenia się nie dostosowało, skoro używane przez firmę wersje mają już co najmniej rok. Co będzie dalej? Zobaczymy…

Źródło: Google via Sekurak — link w artykule; informacje własne